| Critère | Anonymisation Classique | Données Synthétiques (DP-SGD) |

|---|---|---|

| Risque de ré-identification | Modéré à Élevé (Attaques par recoupement) | Mathématiquement quasi nul |

| Utilité statistique | Élevée mais risquée | Équilibrée selon le budget de bruit |

| Conformité RGPD/HIPAA | Complexe à prouver | Démontrable par la preuve mathématique |

Le moteur secret : la confidentialité différentielle

Pour créer des données artificielles qui ne sont pas juste du bruit aléatoire, on utilise une technique appelée Confidentialité Différentielle (ou Differential Privacy). En gros, c'est une méthode qui ajoute un "bruit" calibré aux données pour qu'il soit impossible de savoir si l'information d'une personne spécifique a été utilisée ou non pour entraîner le modèle. L'outil technique le plus puissant ici est le DP-SGD (Differentially Private Stochastic Gradient Descent). Au lieu de simplement modifier les données d'entrée, le DP-SGD ajoute du bruit directement dans les gradients pendant l'apprentissage du modèle. Pourquoi faire ça ? Parce que si on ne le fait pas, un attaquant pourrait potentiellement "interroger" le modèle pour savoir si un patient spécifique a fait partie du groupe d'entraînement. Avec le DP-SGD, on obtient une garantie mathématique : la sortie du modèle ne change presque pas, que vous soyez dans la base de données ou non.Comment transformer un LLM en générateur de données privées

On ne part pas de zéro. Le processus commence généralement par un modèle déjà pré-entraîné sur des données publiques. Ensuite, on passe à l'étape du fine-tuning sur des données sensibles. Mais attention, si on ajuste tous les paramètres du modèle, on a besoin d'injecter énormément de bruit pour protéger la vie privée, ce qui peut rendre le modèle complètement stupide. C'est là qu'intervient le LoRA (Low-Rank Adaptation). Au lieu de toucher aux milliards de paramètres du modèle, on n'en modifie qu'une petite fraction. Par exemple, des recherches menées par Google DeepMind ont montré qu'en modifiant seulement 20 millions de paramètres sur un modèle de 8 milliards (le Lamda-8B), on obtenait des résultats bien meilleurs qu'en changeant simplement le prompt. Moins de paramètres à entraîner signifie moins de bruit nécessaire, et donc des données synthétiques de bien meilleure qualité.

Applications concrètes dans le monde réel

Ce n'est pas qu'une expérience de laboratoire. Dans le secteur bancaire, une institution peut créer des milliers de transactions synthétiques qui imitent les comportements de fraude. Le modèle apprend à détecter le schéma de la fraude (par exemple, trois achats rapides dans trois pays différents) sans jamais voir le numéro de compte réel d'un client. Dans le domaine de la santé, c'est encore plus flagrant. Des chercheurs peuvent générer des antécédents médicaux synthétiques. Si un chercheur à Boston a besoin d'analyser des tendances de diabète provenant de patients en France, il ne reçoit pas les dossiers confidentiels, mais un dataset synthétique qui respecte les lois comme le RGPD en Europe ou la HIPAA aux États-Unis. Le réalisme clinique est préservé, mais l'identité des patients est inexistante.

Les pièges à éviter et les limites techniques

Tout n'est pas rose. Le plus gros défi reste le compromis entre la confidentialité et l'utilité. Plus vous voulez une protection absolue (un "budget de confidentialité" strict), plus vous ajoutez de bruit, et plus vos données synthétiques risquent de perdre en précision. Si le bruit est trop fort, le modèle pourrait inventer des corrélations qui n'existent pas dans la réalité, ce qu'on appelle des hallucinations statistiques. Un autre point crucial est la validation. Comment savoir si vos données synthétiques sont fidèles ? On utilise généralement des tests de similarité statistique pour vérifier que la distribution des données synthétiques correspond à celle des données réelles. Si la courbe de distribution diverge trop, le modèle entraîné sur ces données sera inutile dans le monde réel.

Pourquoi c'est l'avenir de l'IA responsable

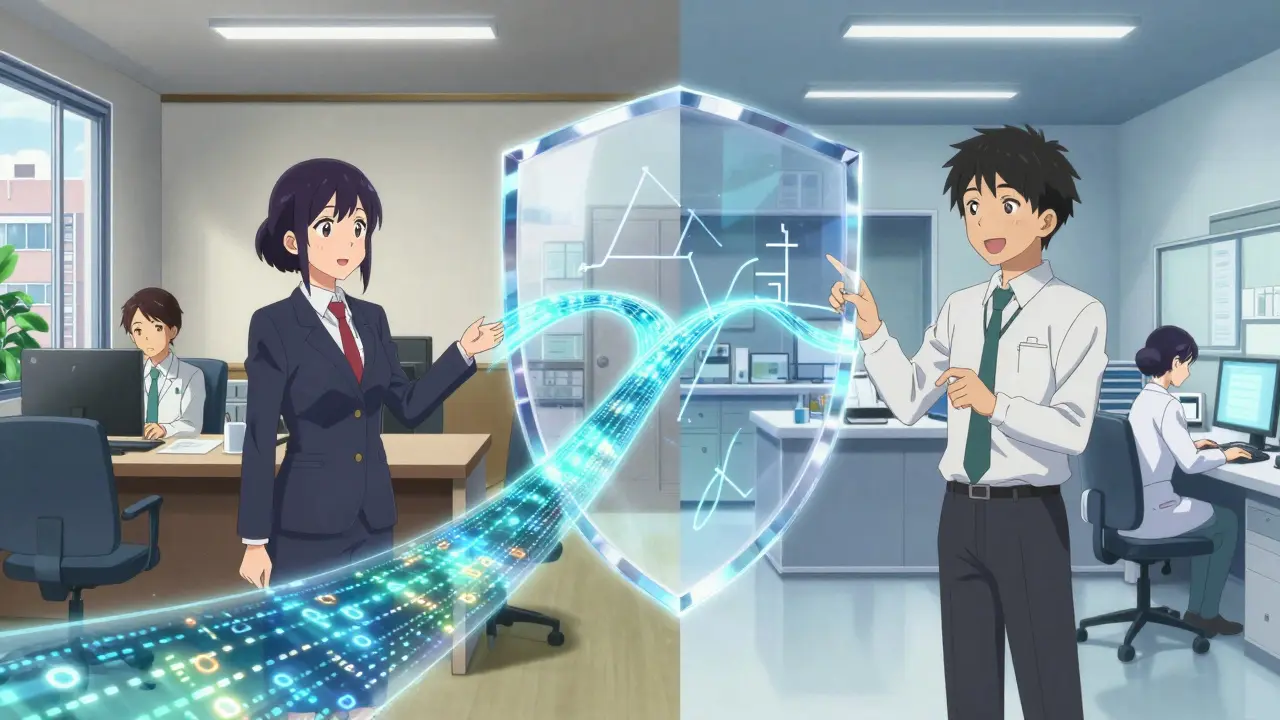

La génération de données synthétiques change la donne car elle permet la collaboration. Imaginez deux entreprises concurrentes qui veulent s'unir pour entraîner un modèle de détection de cyberattaques sans partager leurs secrets industriels. Elles peuvent chacune générer des données synthétiques privées et fusionner ces jeux de données pour créer un outil commun ultra-puissant. On sort enfin de l'ère où la protection de la vie privée était un frein à l'innovation. En utilisant des approches comme le DP-SGD et LoRA, la confidentialité devient une caractéristique native du pipeline de données, et non plus une contrainte ajoutée à la fin.Est-ce que les données synthétiques sont 100% anonymes ?

Oui, si elles sont générées avec la confidentialité différentielle. Contrairement à l'anonymisation classique qui retire des colonnes, les données synthétiques ne sont pas des versions modifiées de données réelles, mais des créations mathématiques basées sur des patterns. Il n'y a donc pas de lien direct avec un individu.

Quelle est la différence entre le DP-SGD et le masking ?

Le masking consiste à cacher des informations (comme remplacer un nom par des X). Le DP-SGD est un processus mathématique lors de l'entraînement qui empêche le modèle de mémoriser des exemples spécifiques, garantissant que le résultat final ne peut pas être inversé pour retrouver la donnée d'origine.

Le LoRA est-il vraiment utile pour la vie privée ?

Absolument. En réduisant le nombre de paramètres à mettre à jour, on limite la surface d'attaque et on diminue la quantité de bruit nécessaire pour atteindre un niveau de confidentialité donné, ce qui préserve la qualité des données produites.

Peut-on utiliser ces données pour entraîner un autre modèle ?

C'est tout l'intérêt de la méthode. Une fois que les données synthétiques sont générées via un processus de confidentialité différentielle, elles peuvent être partagées et utilisées librement pour entraîner d'autres modèles sans risquer de violer la vie privée des sujets originaux.

Quelles sont les normes légales respectées ?

Cette approche est conçue pour répondre aux exigences strictes du RGPD (Europe) et de la loi HIPAA (USA), car elle permet de traiter des informations sensibles sans qu'elles soient techniquement considérées comme des données à caractère personnel.