Le problème majeur ? Le vibe coding s'affranchit des pipelines CI/CD traditionnels. Là où un cycle classique impose des étapes de validation, le vibe coder voit l'infrastructure comme un obstacle. On se retrouve avec du « développement sombre » : du code non versionné, invisible pour les outils de monitoring, et potentiellement truffé de failles de sécurité. Pour reprendre le contrôle sans briser l'élan créatif des équipes, il faut instaurer un système de portes de déploiement (deploy gates) basé sur un code couleur simple : Rouge, Jaune, Vert.

Pourquoi le modèle classique échoue face au Vibe Coding

Dans un monde DevSecOps standard, la sécurité est une série de barrières : analyse statique du code (SAST), scan de dépendances, tests de pénétration et approbation manuelle. Mais pour quelqu'un qui « vibe », ces étapes sont perçues comme des lenteurs bureaucratiques. Le flux devient alors : Idée → Prompt IA → Copier-Coller → Exécution → Déploiement.

Le risque est concret. Imaginez un développeur qui demande à une IA de créer un connecteur API. L'IA génère un code qui fonctionne parfaitement, mais qui inclut une clé API en dur dans le script. Comme il n'y a pas de pipeline de scan, ce secret remonte directement sur un serveur public. Le coût total de possession (TCO) explose alors dès que la dette technique accumulée par ces changements rapides nécessite une refonte complète pour répondre aux normes de conformité.

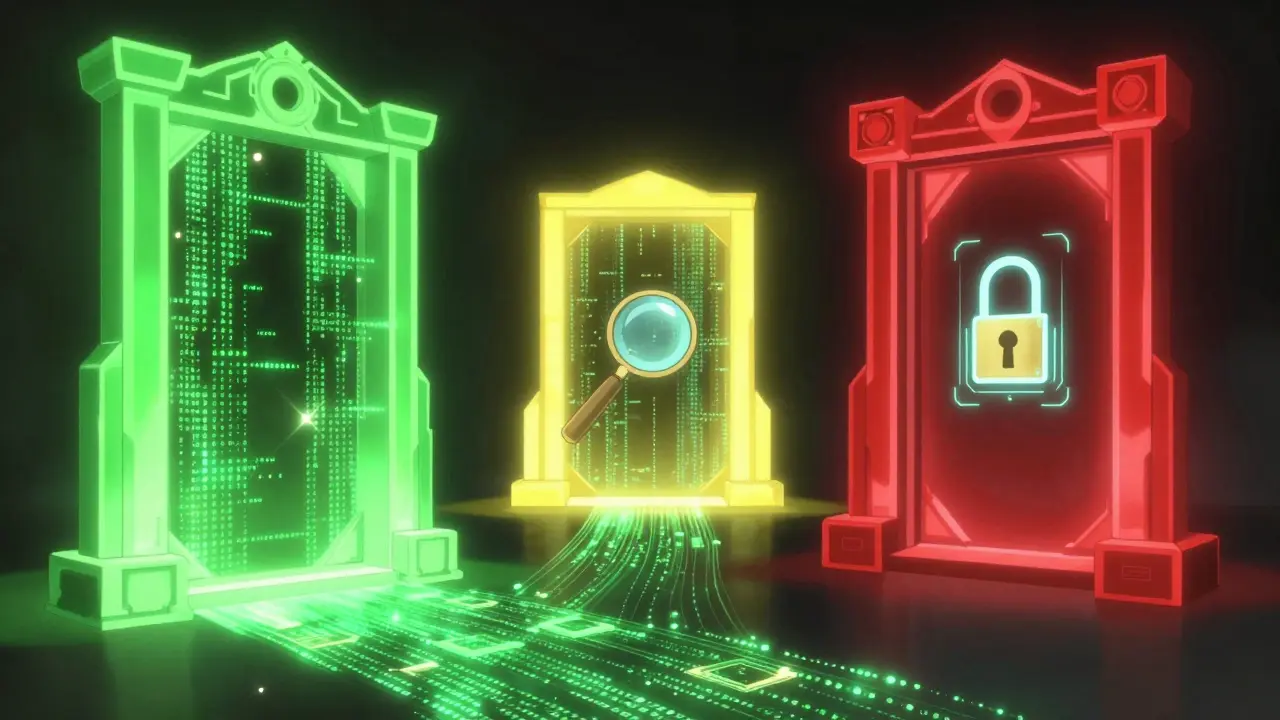

Le Framework des Portes Rouge-Jaune-Vert

L'idée n'est pas de revenir à une bureaucratie lourde, mais d'appliquer un triage rapide basé sur le risque. Chaque changement généré par IA doit être classé avant d'atteindre la production.

| Couleur | Niveau de Risque | Condition de passage | Action requise |

|---|---|---|---|

| Vert | Faible | Modifications d'UI, correctifs de texte, scripts isolés. | Auto-approbation après test fonctionnel simple. |

| Jaune | Modéré | Nouvelles fonctions, modifications de logique métier, appels API. | Revue par un pair et passage own-scan de sécurité. |

| Rouge | Élevé | Accès base de données, gestion d'authentification, infrastructure critique. | Audit complet, validation architecture et tests de charge. |

Mettre en place la Porte Verte : L'autonomie contrôlée

La porte verte est conçue pour ne pas ralentir le développeur. Elle concerne les changements qui n'impactent pas la sécurité des données ni la stabilité du système. Par exemple, si un développeur utilise une IA pour optimiser le CSS d'une page ou ajouter un bouton de feedback, le risque est quasi nul.

L'astuce ici est d'automatiser la reconnaissance du « Vert ». Vous pouvez configurer vos outils pour que tout changement touchant uniquement des fichiers de style ou des composants de présentation soit marqué comme tel. L'objectif est de maintenir la fluidité du vibe coding tout en gardant une trace de ce qui a été modifié.

Gérer la Porte Jaune : Le compromis de la revue rapide

C'est ici que la majorité du code IA atterrit. Une modification de la logique métier, même si elle semble simple, peut introduire des effets de bord imprévus. La porte jaune exige une validation humaine, mais pas forcément une réunion de trois heures.

Le processus recommandé est la revue par un pair (peer review) focalisée sur les « vibes » de l'IA : est-ce que le code est lisible ? Est-ce qu'il respecte les conventions de nommage de l'entreprise ? On ne demande pas au relecteur de réécrire le code, mais de vérifier qu'il ne crée pas de dette technique insurmontable. Un scan rapide avec un outil comme SonarQube ou un linter automatisé peut servir de filtre préliminaire pour dégager le passage.

La Porte Rouge : Le rempart contre la catastrophe

Certaines zones de votre application sont sacrées. Tout code touchant à la cryptographie, aux permissions d'accès ou à la structure des données doit déclencher une alerte rouge. Le vibe coding est formellement interdit en autonomie complète dans ces zones.

Pour franchir la porte rouge, le développeur doit fournir une preuve de test : un rapport de test unitaire couvrant les cas limites et une validation par un architecte logiciel. Si l'IA a suggéré une méthode d'authentification exotique, c'est ici qu'on l'arrête avant qu'elle ne devienne une vulnérabilité exploitée. On passe d'une logique de « ça marche » à une logique de « c'est sécurisé ».

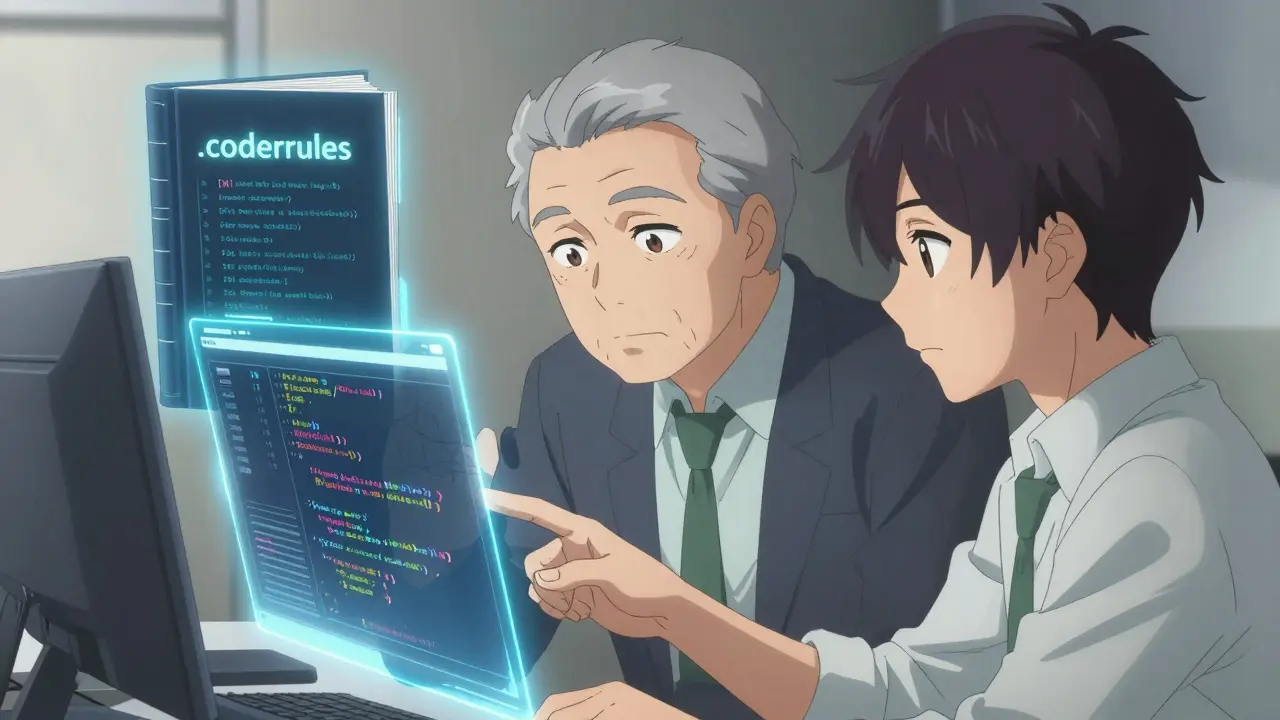

Intégrer la sécurité là où l'IA travaille

Si vous placez vos barrières uniquement au moment du déploiement, vous allez frustrer vos équipes. Le secret pour réussir cette gouvernance est de déplacer la sécurité plus haut dans le tunnel, là où le développeur interagit avec l'IA.

- Politiques en texte clair : Publiez vos règles de sécurité dans des fichiers

.coderulesou des READMEs. Les IA modernes lisent ces fichiers pour adapter leurs suggestions. Si l'IA sait que « hardcoder des clés API est interdit », elle ne le proposera même pas. - Guidance prescriptive : Remplacez les phrases vagues comme « Soyez vigilants sur la sécurité » par des instructions directes : « Utilisez systématiquement les variables d'environnement pour les secrets ».

- Le rôle de copilote invisible : L'équipe sécurité ne doit plus être le « département du non », mais un partenaire qui fournit des templates de prompts sécurisés.

Éviter les pièges classiques de la mise en œuvre

L'erreur la plus commune est de vouloir tout passer en « Rouge ». Si vous imposez un audit complet pour chaque modification mineure générée par IA, vos développeurs recommenceront à contourner vos outils, utilisant des tunnels SSH ou des déploiements manuels pour aller plus vite. C'est le retour au développement sombre.

Un autre piège est de faire confiance aveuglément aux tests générés par l'IA. Il est fréquent qu'une IA génère à la fois un code erroné et un test qui valide cette erreur. Pour contrer cela, imposez que les tests de la porte jaune et rouge soient revus par un humain ou basés sur des critères de performance réels, et non sur des assertions circulaires.

Qu'est-ce que le vibe coding exactement ?

C'est une méthode de développement où l'on s'appuie massivement sur des outils d'IA générative et le langage naturel pour créer du logiciel. Le développeur se concentre sur le résultat final (« la vibe ») et l'itération rapide plutôt que sur l'écriture manuelle et rigoureuse de chaque ligne de code.

Pourquoi les pipelines CI/CD classiques ne suffisent-ils pas ?

Parce que le vibe coding tend à court-circuiter ces processus. Le cycle de feedback est si rapide que les étapes de build, test et déploiement traditionnelles sont perçues comme des goulots d'étranglement, poussant les développeurs à déployer manuellement sans laisser de trace.

Comment convaincre les développeurs d'accepter ces portes ?

En leur montrant que la Porte Verte leur offre une liberté totale pour les tâches à faible risque. Le contrat est simple : « On vous laisse tout faire sur le Vert, en échange, vous acceptez un contrôle strict sur le Rouge pour éviter que l'entreprise ne subisse une faille majeure ».

Peut-on automatiser la classification Rouge/Jaune/Vert ?

Oui, en utilisant des analyses de fichiers (diffs). Par exemple, tout changement dans le dossier /auth ou /database peut être automatiquement classé en Rouge, tandis que tout changement dans /styles est classé en Vert.

Quel est l'impact sur la dette technique ?

Le vibe coding peut augmenter massivement la dette technique car le code est souvent optimisé pour « fonctionner tout de suite » et non pour être maintenu sur le long terme. Les portes Jaunes et Rouges permettent d'injecter des exigences de refactorisation avant que le code ne soit figé en production.

Prochaines étapes pour vos équipes

Si vous commencez aujourd'hui, ne lancez pas le framework sur toute l'organisation. Choisissez un projet pilote et définissez ensemble avec les développeurs ce qui constitue un changement « Vert », « Jaune » ou « Rouge ».

Pour les profils plus techniques, la priorité est de créer ces fameux fichiers de règles (.coderules) que les IA peuvent lire. C'est le moyen le plus efficace de transformer vos contraintes de gouvernance en suggestions d'IA, rendant la sécurité quasi invisible mais omniprésente.